הגברת אבטחת מידע בארגון

הנהלת האתר לא תישא באחריות לכל נזק שייגרם מעבודה לפי מדריך זה. המשתמש נושא באחריות הבלעדית לכל שינוי ועבודה שבוצעה. אין לראות בדברים משום המלצה.

להלן מספר עדכונים מומלצים להחלה על רשת המחשבים בארגון על מנת לצמצם את סיכוני אבטחת המידע.

חשוב לציין שהגורם האנושי הוא החוליה החלשה בשרשרת שמרכיבה את אמצעי האבטחה של הארגון, ההמלצות הללו הן על מנת לצמצם את היכולת של המשתמשים לגרום נזקים בין אם במודע ובין אם לאו.

מאמר זה הינו מאמר המשך למאמר הקודם “הכן ארגונך לכופר“

תוכן העניינים

המלצות ברמת העובדים– מודעות היא דבר חשוב

- הגורם האנושי/תוכנית למודעות עובדים- הדרכת עובדים וקיום סדנאות.

- עובדים יעברו קורס קצר על הסכנות ברשת, ובסיומו יעברו מבחן קצרצר

- ביצוע Panetration Test כל תקופה להעלאת המודעות לעובדים- ניתן ליצור חשבון בשירותים כגון MailChimp ודומיהם ולהוציא קמפיינים עם עדכוני ריענון של ניסיונות או התקפות פישינג בארגון.

המלצות ברמת המשתמש

שם המשתמש של המשתמש בדומיין יהיה שונה מכתובת המייל – למשל אם שם המשתמש הוא 2 אותיות של שם פרטי ושם משפחה מלא, האימייל יהיה כל השם המלא.

הקשחת סיסמאות ומורכבות סיסמה:

- אין להכניס שם פרטי או חלקים משמו המלא של המשתמש בסיסמה.

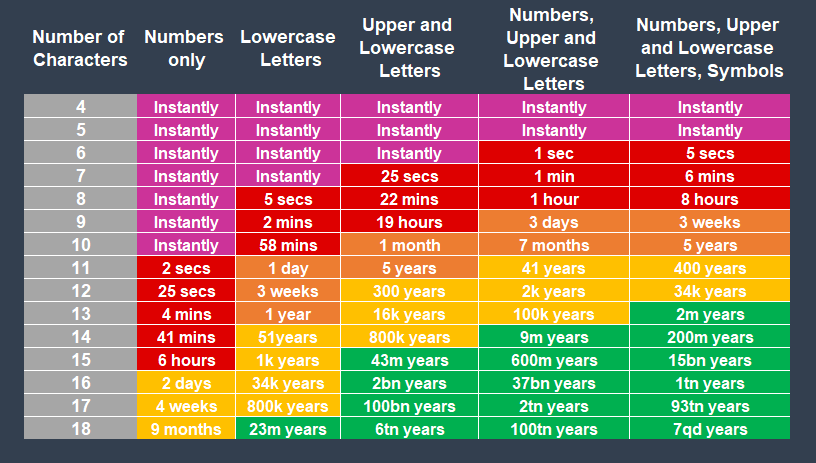

- על הסיסמה להיות בעלת 8 תווים לפחות.

- הסיסמה חייבת להכיל אותיות גדולות באנגלית (A עד Z)

- חייבת להכיל אותיות קטנות באנגלית (a עד z)

- חייבת להכיל ספרות (0 עד 9) לפחות.

- חייבת להכיל תווים מיוחדים (לדוגמה: ,!, $, #,%@).

- הגדרת גיל סיסמה- הגדרה של 30 עד 90 יום.

המלצות ברמת תחנות העבודה

- אנטי וירוס מנוהל יותקן על כל תחנות העבודהּ

- משתמש לא יוגדר כמנהל מקומי על התחנה

- משתמש לא יורשה להתקין תוכנות מקומית, כל תוכנה חיצונית תדרוש התערבות של מנהל מערכת

- משתמש לא יוכל לחבר דיסק חיצוני. ניתן ליישם בלי פגיעה ברכיבים פעילים, כאמור באמצעות ESET Security Center המאפשר לפלטר ולנטרל USB Storage אך להשאיר טוקנים.

- ככל הניתן תחנות העבודה יהיו רשומות בדומיין ותחול עליהן מדיניות הארגון (GPO) – לא תקף למקרה של ThinClients

המלצות ברמת שרת

- משתמש לא יוכל לגשת לשורת הפקודה CMD

- משתמש לא יוכל לגשת ללוח הבקרה

- משתמש לא יוכל לשנות הגדרות תאריך \ שעה \ שפה

- משתמש לא יוכל לשנות רקע

- המסך ינעל ויצריך התחברות עם סיסמא כעבור 15 דקות במצב IDLE

המלצות ברמת המייל

- מומלץ הפעלת 2FA ובנוסף, אישור מנהל להגדרת תיבה בטלפון או באאוטלוק.

- חסימת גישה למייל מחוץ לרשת המקומית לרבות WEB ACCESS (365) פרט למורשים שהוגדרו מראש/

- חסימת גישה עבור מחשב שאינו מוגדר כמורשה. כלומר, משתמש לא יוכל להתחבר למייל ממחשבים שלא מחוברים לרשת המקומית, או לא יוכל להתחבר למייל דרך פורטל 365 ממחשב שאינו נמצא ברשת המקומית (אין בעיה להתחבר כרגיל מהטרמינל או ממחשב אחר במשרד), או לא יוכל להתחבר למייל באמצעות הטלפון הנייד (במידה ולא אושר או במדיה וטלפון נייד הוחלף).

משתמשים מורשים הם כאלה שאושרה להם גישה למייל הארגוני באחת מהדרכים הבאות:

- טלפון הנייד של החברה

- טלפון נייד פרטי

- מחשב נייד של החברה

- מהמחשב הפרטי בבית

- כל מי שהוגדר כמורשה לאחד האפשרויות המוזכרות בסעיף הקודם יוכל להתחבר למייל מחוץ לרשת המקומית , לא תתאפשר חסימה חלקית.

- למען הסר ספק מי שמורשה להתחבר מהבית באמצעות VPN לא חייב להיכלל ברשימת המורשים שכן תתאפשר לו גישה למייל מתוך הטרמינל.

המלצות להתחברות מרחוק באמצעות VPN -מומלץ בחום

ניתן להשתמש באחת מהדרכים הבאות:

- חיבור משתמשים באמצעות VPN עם שם משתמש וסיסמה קבועים

- חיבור באמצעות VPN עם שם משתמש וסיסמה + הגדרת תעודה במחשב המאפשרת גישת VPN רק מהמחשב עליו מותקנת התעודה.

- חיבור מרחוק באמצעות טוקן המכיל קוד משתנה ולא רק שם משתמש וסיסמא קבועים. מדובר על רכיב שיש לרכוש בעלויות חודשיות קבועות + עלויות משתנות לפי כמות משתמשים.

- חיבור משתמשי VPN של ספקים חיצוניים ייעשה בתצורה הבאה- פתרון בצורת הוספת הזדהות כפולה Two Factor Authentication לחיבור ה VPN באמצעות טוקן או SMS. דוגמת CyberArk

המלצות ברמת הרשת

הפרדת סביבות- רשת המחשבים, הטרמינלים, שרתי המייל (Exchange במידה ויש), הטלפוניה וכו’ יעברו למודל בו כל סביבה נמצאת ברשת אחרת.