הגדרת SPF DKIM DMARC

הנהלת האתר לא תישא באחריות לכל נזק שייגרם מעבודה לפי מדריך זה. המשתמש נושא באחריות הבלעדית לכל שינוי ועבודה שבוצעה. אין לראות בדברים משום המלצה.

סובלים מבעיות קבלה של מיילים אל Gmail? סובלים מהשינוי החדש? המדריך הזה בשבילכם.

תוכן העניינים

אז מה קרה?

גוגל הקשיחה לאחרונה קבלת מיילים מדומיינים שלא ביצעו אותנטיקציה (מתבצע דרך ה-DNS שלכם) אל מול שרתי גוגל.

או במילים שלהם:

למי זה חשוב?

כל מי ששולח מיילים בדיוור, מערכות ERP או CRM, או מי שמשתמש באוטומציות. בערך כמעט רובנו.

במדריך זה הוספנו כאן את ההגדרות הנכונות לשרתי מייל שיושבים על תשתית 365, אך ההגדרות מתאימות פחות או יותר גם לשירותי מייל אחרים שאינם גוגל או מיקרוסופט.

מה-1 לפברואר, שליחת מיילים תתאפשר רק למי שיהיו ב-DNS שלו 3 רשומות הבאות:

- SPF – הדומיין מתיר שליחה דרך כתובות IP מוגדרות מראש.

- DKIM – השרת מתיר את השליחה על ידי אימות הדדי.

- DMARC – אם אין אימות מהצד השני, מה ספק הדואר המקבל אמור לעשות עם ההודעה (להתעלם/לקבל/לנטרל).

ובהרחבה:

SPF

SPF מונע משולחי דואר זבל לשלוח הודעות לא מורשות שניחזות להיות כאילו נשלחו מהדומיין שלך. רשומת SPF מתייחסת לכל שולחי הדוא”ל דרך הדומיין שלך. אם שולחי צד שלישי אינם כלולים ברשומת ה-SPF שלך, יש סיכוי גבוה יותר שהודעות משולחים אלה יסומנו כדואר זבל.

DKIM

שרתים שמקבלים הודעות, משתמשים ב-DKIM על מנת לוודא שבעל הדומיין אכן שלח את ההודעה.

DMARC

DMARC מאפשר לך לומר לשרתים המקבלים מה לעשות עם הודעות מהדומיין שלך שאינן עוברות SPF או DKIM. כדי לעבור אימות DMARC, הודעות חייבות להיות מאומתות על ידי SPF ו/או DKIM. הדומיין המאמת חייב להיות אותו דומיין שנמצא בהודעה מאת: header.

השינוי של Gmail הוא בדרישה לכך שכל דומיין של אדם פרטי או עסק, יהיה חייב לאשר את השרת שלו אל מול Google. שינוי זה הינו חובה והוא מתחיל מפברואר 2024.

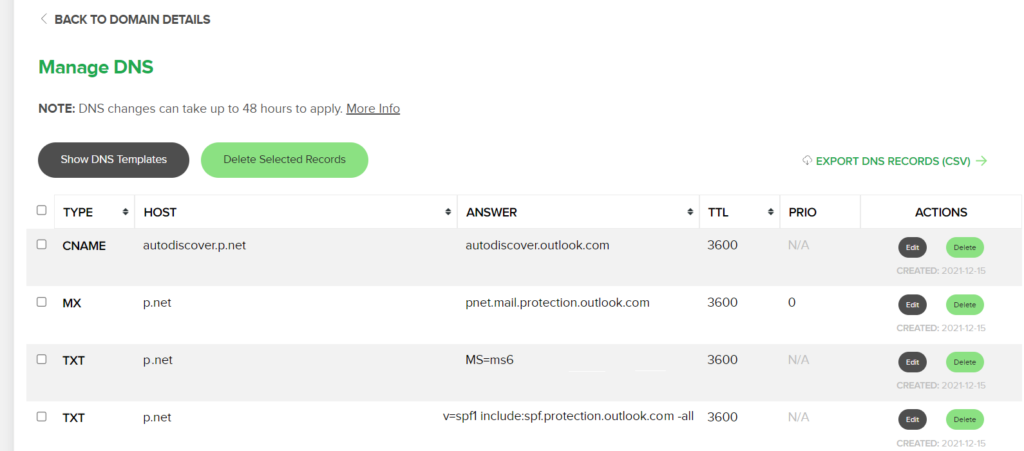

איך מגדירים את זה?

- ניגשים אל ספק שמות המתחם שלנו

- ניגשים אל DNS RECORDS

- מוסיפים רשומות TXT (כל אחת לפי המפורט מטה)

איך צריכות להיראות ה-Records ברשומות?

SPF

ניתן להשתמש בכלי הבא על מנת ליצור את רשומת ה-SPF

רשומת SPF נראית כך (כאשר mydomain.com מציינת את כתובת הדומיין שלנו, וכתובות ה-IP הן כתובות השליחה):

v=spf1 ip4:192.0.2.0 ip4:192.0.2.1 include:mydomain.com -all

DKIM

כאן מתחיל התענוג האמיתי.

רשומת DKIM נוצרת על ידי ספק הדוא”ל (במקרה שלנו Microsoft 365) ראו כאן בהרחבה.

בקצרה: מתבצע ב-365 דרך גישה אל Microsoft 365 Defender וכניסה אל Email authentication settings והפעלת חתימת הודעות עם חתימת DKIM. בסופו של דבר מתקבלת רשומת CNAME אותה לוקחים מה-365 ושותלים אצל ספק ה-DNS. ניתן לראות מדריך כתוב לזה כאן באתר מיקרוסופט.

מדריך נוסף מקיף וקל ליצירת הרשומה נמצא כאן (תודה לאודי בורג על המדריך המהמם)

את רשומת ה-DKIM יש לשתול כאמור בדומיין באזור ה-DNS RECORDS:

בסופו של התהליך רשומת DKIM של 365 צריכה להיראות כך:

| TTL | Content | Type | Name |

| 6000 | v=DKIM1; p=75YKGH5443 9EF665853333 SDGV33453DS 2362BECE4065 234DFSDGS43 | CNAME | selector1-ds.mydomain.com._domainkey.mydomain.com selector2-cp.mydomain.com._domainkey.mydomain.com |

בשירותי אימייל אחרים רשומת DKIM תיראה כך:

| TTL | Content | Type | Name |

| 6000 | v=DKIM1; p=75YKGH5443 9EF665853333 SDGV33453DS 2362BECE4065 234DFSDGS43 | TXT | email._domainkey.mydomain.com |

DMARC

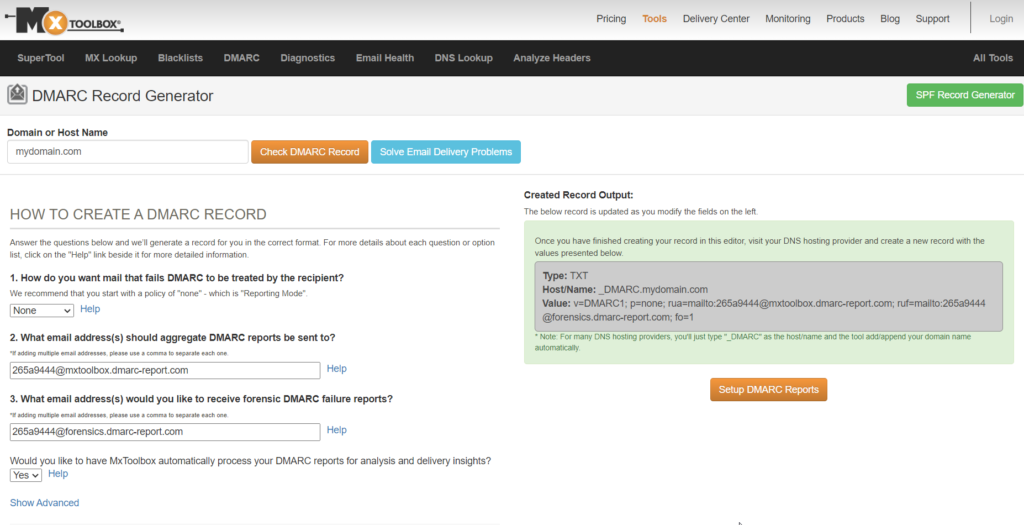

כאן הסיפור קצת יותר פשוט. ניתן להשתמש בכלי של mxtoolbox או שימוש בכלי DMARC Generator של גוגל על מנת לייצר קוד DMARC

נכנסים לכלי, כותבים את כתובת הדומיין שלכם (לצורך העניין השתמשנו בדומיין mydomain.com) בשורה הראשונה ולוחצים על Check DMARC Record:

את התוצאה שקיבלנו כאן ב-Output:

מכניסים ב-DNS RECORDS לפי הדוגמה הבאה:

| TTL | Content | Type | Name |

| 6000 | v=DMARC1; p=none; rua=mailto:265a9444@mxtoolbox.dmarc-report.com; ruf=mailto:265a9444@forensics.dmarc-report.com; fo=1 | TXT | _DMARC.mydomain.com |

לסיום: בדיקות אחרונות

את הבדיקה האחרונה מבצעים דרך כניסה לשירות הנפלא Mxtoolbox שמאפשר לנו לבדוק אם הרשומות שהכנסנו לדומיין, מופיעות בפועל (בדרך כלל לוקח עד 24 שעות עד שהן מתפרסמות בעולם).

לצורך הדוגמה, הנה הצגה של רשומת SPF של ynet.co.il בבדיקה של Mxtoolbox:

מקווים שההסבר היה ברור ובהיר. נשמח להארות.

בהצלחה!