ספאם- זיהוי והתגוננות

הנהלת האתר לא תישא באחריות לכל נזק שייגרם מעבודה לפי מדריך זה. המשתמש נושא באחריות הבלעדית לכל שינוי ועבודה שבוצעה. אין לראות בדברים משום המלצה.

הודעות ספאם נשלחות ברחבי העולם בהיקפים נרחבים, כאמצעי לחדירה ותקיפת עסקים פרטיים וארגונים.

רוב החברות משקיעות ומשתמשות במערכות וכלי חסימה, מניעה והתגוננות מפני התקפות אלו, אך עדיין, ידוע כי הגורם האנושי הוא החוליה החלשה ביותר בשרשרת ההגנה.

תוכן העניינים

איך מזהים הודעות ספאם?

ישנם כמה סוגים של ספאם: הודעה למטרת חטיפת סיסמה, הודעה למטרת הורדת תוכנה זדונית, והודעה להורדת ולהטמעת כופר במחשב.

דוגמאות:

בזק

ההודעה מכילה כותרת כביכול מטעם חברת בזק בינלאומי, אשר מייצרת קריאה לפעולה מיידית:

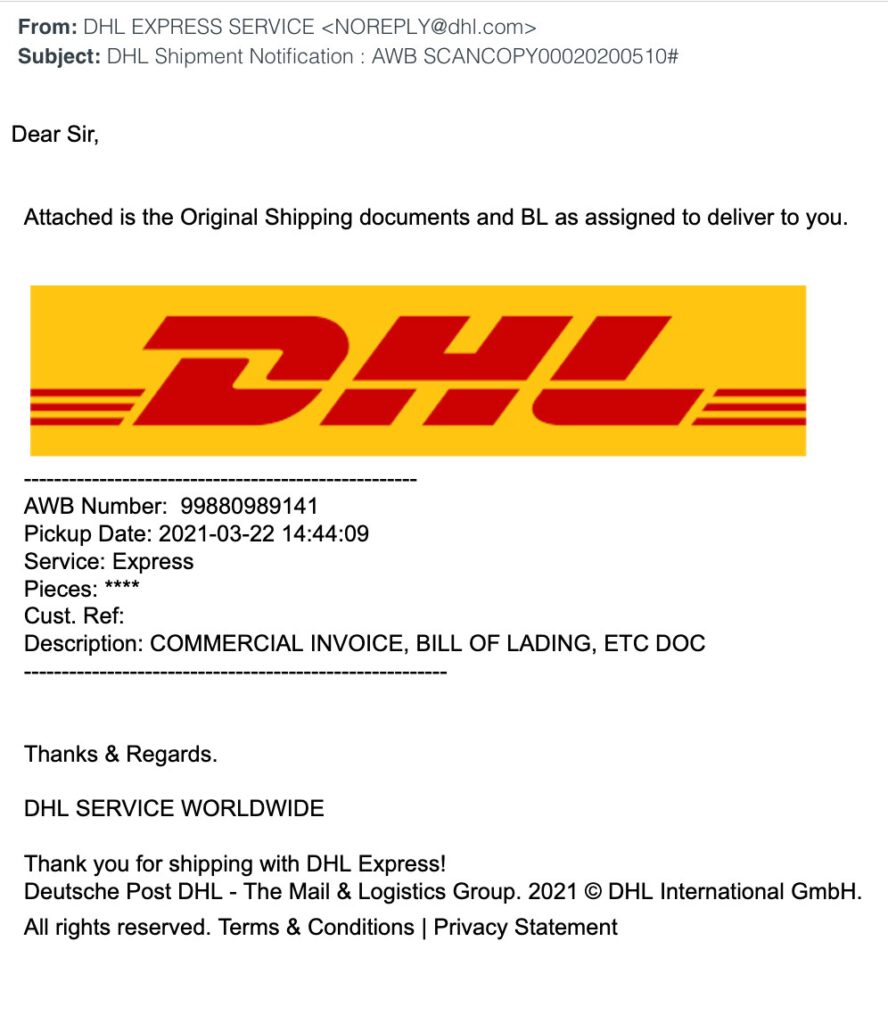

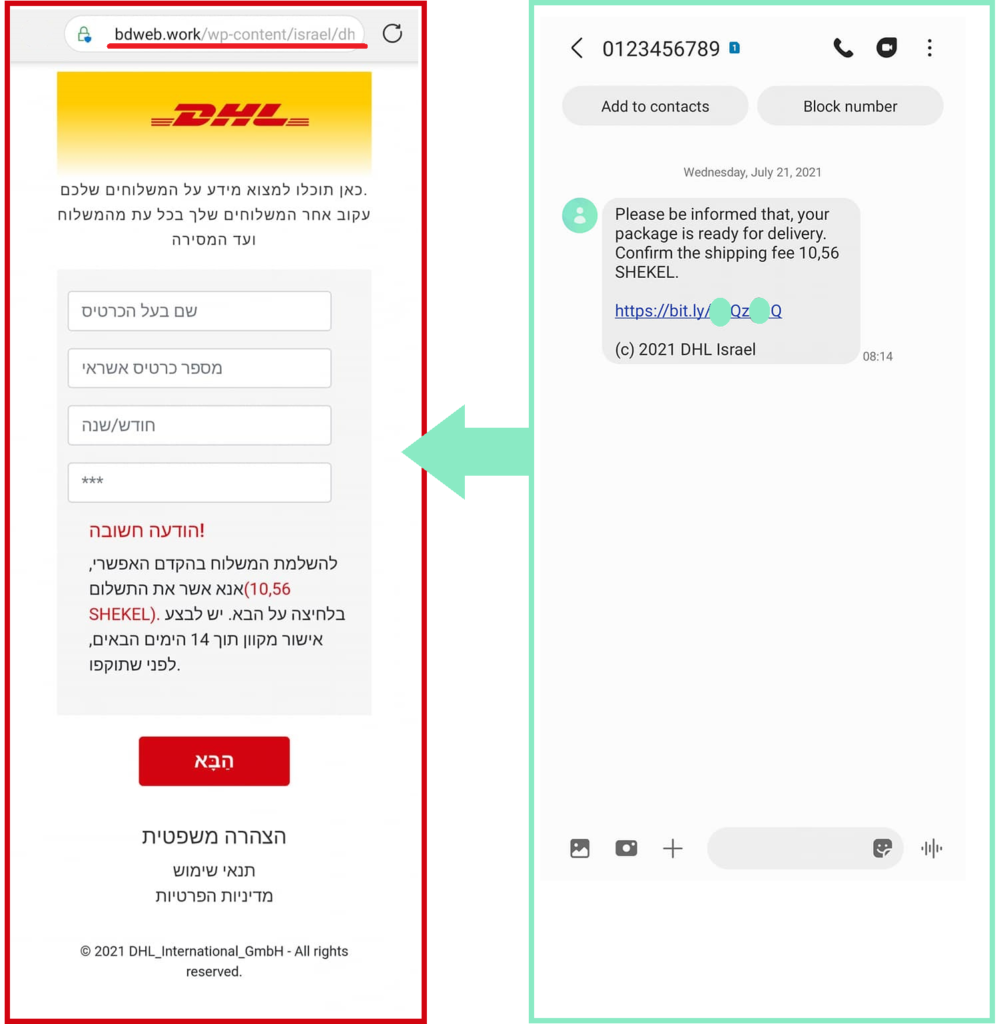

DHL

ההודעה נחזית להודעה לגיטימית מחברת DHL ומבקשת מהמשתמש (“הלקוח”) להוריד קובץ מצורף:

הנה עוד כמה מהן:

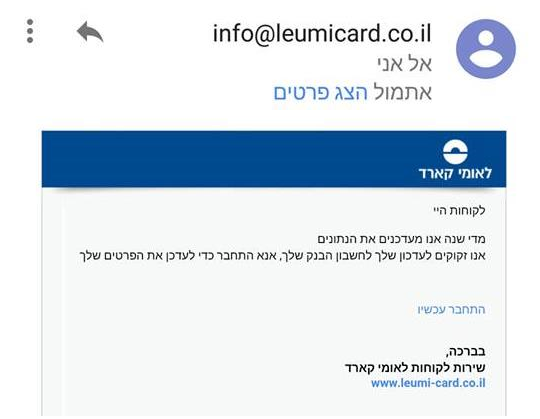

לאומי קארד

ההודעה מטה נראית כמו הודעה מחברת לאומי קארד, והיא קוראת להתחברות לחשבון לצורך “עדכון נתונים”.

Ynet

הודעה זו מציגה “פנייה” כביכול מאתר YNET אך היא כמובן אינה אמיתית, ואין לענות עליה:

כאשר לוחצים על שם השולח בכותרת ההודעה – ניתן לראות את כתובת האימייל ממנה נשלח המייל. כתובת האימייל מופיעה כ-support@azozaez.com אינה תואמת את שם הארגון – קרי בזק בינלאומי. המסקנה הברורה והמיידית היא כי מייל זה הוא מייל פישינג. את המייל הזה חובה למחוק מייד ולהיזהר לא ללחוץ על שום לינק שהוא מכיל.

דגשים:

- בכל אימייל שפותחים יש לוודא כי האדם ששלח לכם את האימייל מוכר לכם, והאם הגיוני שהוא שלח לכם מייל בנושא שהוא שלח.

- לעיתי הודעות ספאם מגיעות כמתחזות להודעות מתוך הארגון עצמו. יש לוודא שהשולח, הכותרת והתוכן הגיוניים.

- לינקים- תמיד להיזהר שבעתיים לפני שלוחצים על על לינקים, וכמובן לוודא טלפונית מול האדם ששלח לכם את הלינק.

- העוקץ הניגרי- אין נסיכים ניגריים שמחלקים מיליון דולר למי שמעביר להם 200 דולר. ביל גייטס לא מחלק צ’קים, מארק צוקרברג לא קנה לכם דונמים על הירח, וסטיב גובס לא מחלק אייפונים בחינם, כל ההודעות הללו ודומיהן הן עבריינים שמחפשים לעקוץ משתמשים תמימים, שמכוונים לפגוע בכם או בארגון.

- קריאה מיידית לפעולה- בכל הודעה שהנושא או התוכן שלה, דורשים מכם פעולה מיידית “לחצו כאן על מנת להחליף את סיסמה” צריכה להידלק לכם נורת אזהרה, ברוב המוחלט של המקרים זוהי הודעת ספאם.

מה לגבי הודעות SMS ?

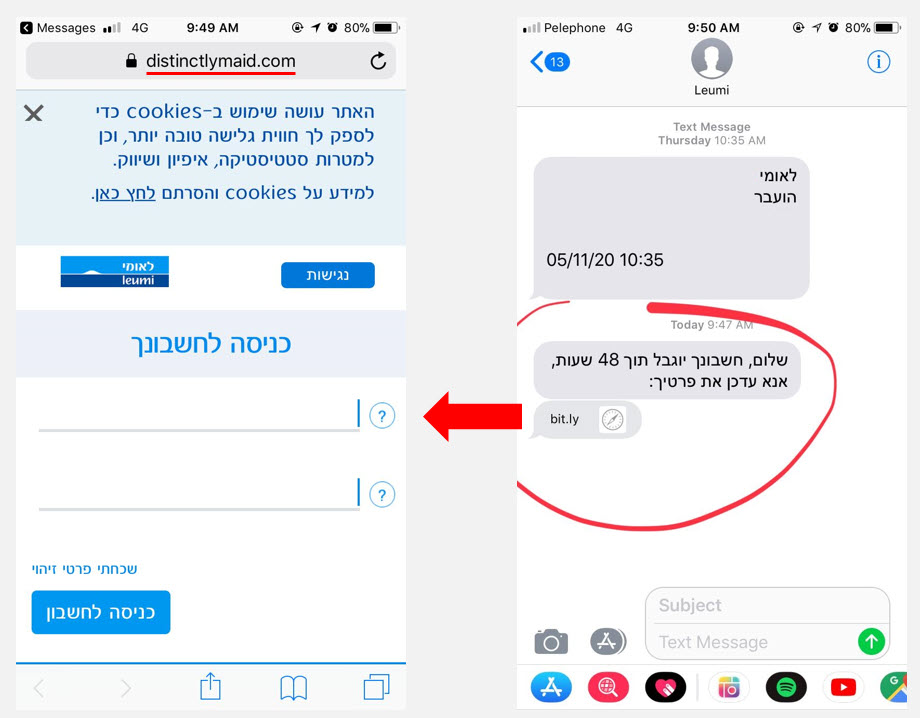

גם כאן, כמו בהודעות המתקבלות, יש לנקוט משנה זהירות כאשר מקבלים הודעות הנחזות להיות הודעות מארגונים כגון בנקים.

כך נראית לדוגמה הודעת SMS מהבנק שנראית לגיטימית ומובילה לאתר שלכאורה נראה אתר החברה, אך בפועל מדובר בכתובת אתר זדוני, ואשר בסיום התהליך עלול להוביל להעברת כספים מחשבונך לגורם לא ידוע:

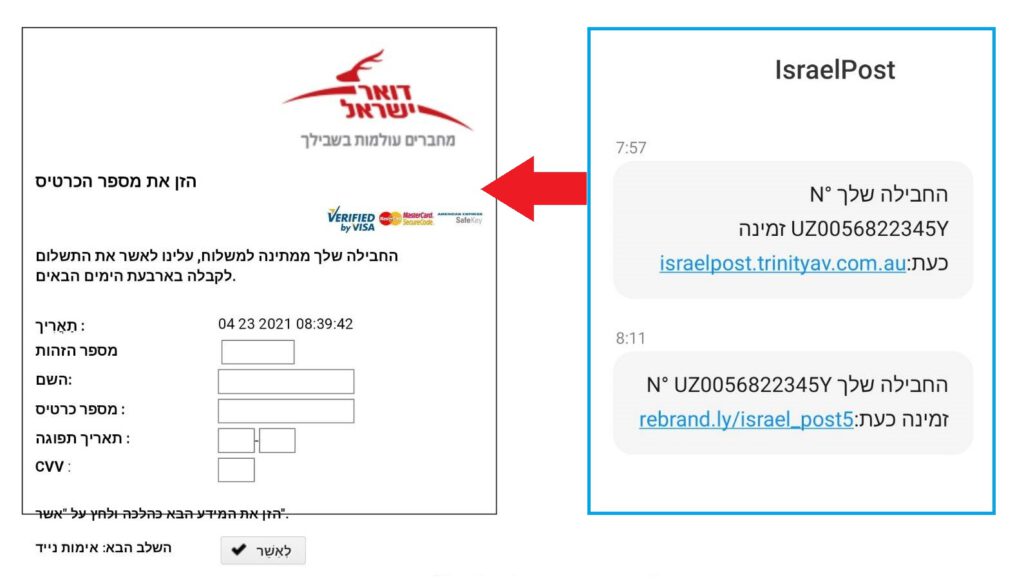

וכאן ניתן לראות הודעת SMS שכביכול הגיעה מדואר ישראל, לחיצה על הלינק מובילה לאתר שנראה כך:

וכמובן את הודעת “DHL” החדשה שמודיעה על תשלום עבור משלוח חבילה שהתקבלה, לחיצה על הלינק מובילה לאתר שנראה כמו הדבר האמיתי אך הוא זיוף ומטרתו לדוג את פרטי כרטיס האשראי שלכם:

איך מונעים הודעות ספאם?

- לא נרשמים לרשימות תפוצה! בטח ובטח שלא נרשמים לרשימות תפוצה עם מיילים של החברה.

- בכל מילוי הודעה באתר אינטרנט- לוודא כי מוחקים את התיבה “ברצוני לקבל עדכונים”

- לא משתתפים בהגרלות עם כתובת המייל של החברה.

- לא משתפים פעולה עם הודעות ספאם- כל תגובה להודעות ספאם רק תזמין עוד הודעות ספאם.

- לגבי הודעות SMS- קיימות תוכנות לסינון הודעות SMS. במכשירים מתקדמים הודעות SMS לרוב מסוננות אוטומטית.

איך מזהים שהמחשב נפרץ? איך אדע שפרצו למכשיר שלי?

סימנים לזיהוי תקיפת סייבר:

באופן כללי, זיהוי של פעולה שהתבצעה במכשירים אישיים וארגוניים (מחשב נייח או נייד, טאבלט או טלפון סלולרי) ואשר לא בוצעה ביוזמתכם הינה סימן מחשיד. פעולות כגון:

במחשב נייח/נייד:

בטלפון סלולרי:

- מייל פתאומי על שינוי סיסמה

- פתיחה פתאומית של דפדפן או לשונית אינטרנט

- קבצים הוצפנו, נמחקו או שונו

- תקלות טכניות לא מוסברות

- פעילות לא שגרתית של התקנים כמו עכבר, מיקרופון או מצלמה.

- נטרול או השבתה של אנטיוירוס או חומת אש

- הופעת תוכנות או אפליקציות חדשות

- העברת כספים שלא ביצעת

- חברים מדווחים על הודעות חריגות שכביכול נשלחו על ידך.

- פעילות לא מוסברת שהתבצעה בפתאומיות ברשתות חברתיות או באפליקציית מסרים כגון וואצאפ

כללים להתנהלות בטוחה עם מערכות המידע בארגון

- יש להפריד ככל הניתן, את סביבת העבודה בהתחברות מרחוק, לסביבת העבודה הביתית.

- שם משתמש וסיסמה לביצוע גישה מרחוק למערכות- הם אישיים וניתנו לכם בלבד לצורך המשכיות העבודה.

- יש לרשום (או לזכור) את הסיסמה ולשמור אותה במקום בטוח שאינו חשוף ליתר העובדים.

- אין לשמור סיסמאות פיזית ליד המחשב.

- יש לוודא שעל המחשב שממנו מתבצע חיבור מרחוק, קיים אנטיוירוס עדכני המתעדכן לפי גרסאות היצרן, אחרת, יש לעדכן את מנהלי אבטחת המידע במקום העבודה.

- יש לוודא שהחיבור לסביבת העבודה מרחוק כולל אימות דו-שלבי.

- יש לוודא שעל המחשב ממנו מתבצע חיבור מרחוק, קיימת סיסמה חזקה בת 8 תווים המורכבת ממספרים ואותיות אך גם סימנים כגון $%#@

- אין לאפשר למשתמשים אחרים להשתמש במחשב שממנו מתבצע החיבור מרחוק. במידה ואין ברירה אחרת, יש לוודא כי בוצע ניתוק מסביבת העבודה של הארגון לפני מתן הגישה.

- אין לאפשר לאף אחד מלבדכם, לגשת, לצפות, או לבצע כל פעולה בסביבת החיבור מרחוק.

- יש להקפיד על קיום מינימלי של אבטחה פיזית באיזור שבו ממוקם המחשב אשר ממנו מתבצע החיבור מרחוק, זאת על מנת למנוע גניבה או פריצה או גישה שאינה מורשית או מפוקחת על ידכם.

- אין לאפשר הכנסה של דיסק-און-קי או כל התקן נייד אחר, שאינו של מקום העבודה, אל המחשב שממנו מתבצע החיבור מרחוק.

למידע מורחב על אבטחת מידע בארגון והתגוננות מפני פישינג ועוד, ניתן לקרוא כאן