מדיניות סיסמאות בGPO

הנהלת האתר לא תישא באחריות לכל נזק שייגרם מעבודה לפי מדריך זה. המשתמש נושא באחריות הבלעדית לכל שינוי ועבודה שבוצעה. אין לראות בדברים משום המלצה.

מתחילים באבטחת מידע? רוצים להקשיח כניסה ובקרת משתמשים? מתכוננים לכניסת GDPR לארגון? המדריך הבא בשבילכם:

תוכן העניינים

אבטחת מידע- מכאן הכל מתחיל

אחד הדברים הבסיסיים בארגונים קטנים/בינוניים הוא הצורך באבטחת המידע, באמצעות הקשחה מתאימה וקלה היום, אפשר לחסוך כאבי ראש לעתיד.

לעתים קרובות אחד הדברים הראשונים שלא נאכפים או לא מופעלים הן ההגדרות ברמת הGPO.

אלו דברים שבארגון המכבד את עצמו הם מה שנקרא: “אלף בית של גימל דלת”.

גם אם חרב ה-GDPR לא מונפת על ראש ארגונכם, או אם תקן ISO ממש לא בראש מעיינותיכם, עדיין יש כאן אמירה קריטית באבטחת מידע. ניתן לקרוא כאן עוד על כללי ונהלי אבטחת מידע בארגון.

מתחילים עם Group Policy

בשרת שלנו יש כלי שנקרא Group Policy Management

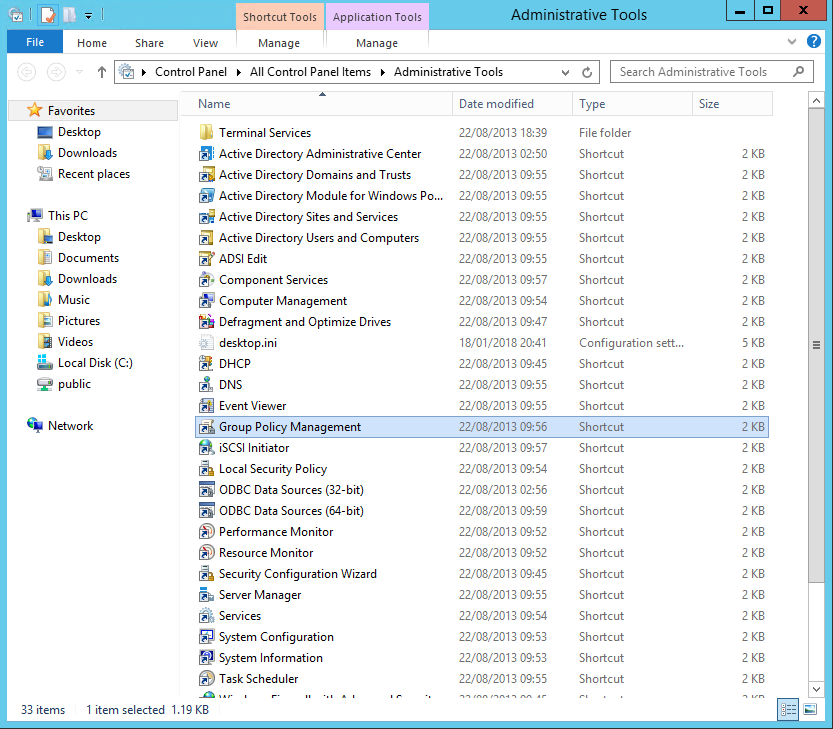

מגיעים אליו דרך הקלקה על כפתור חלונות/התחל, ואז על Administrative Tools:

בחלון שנפתח נקליק על Group Policy Management:

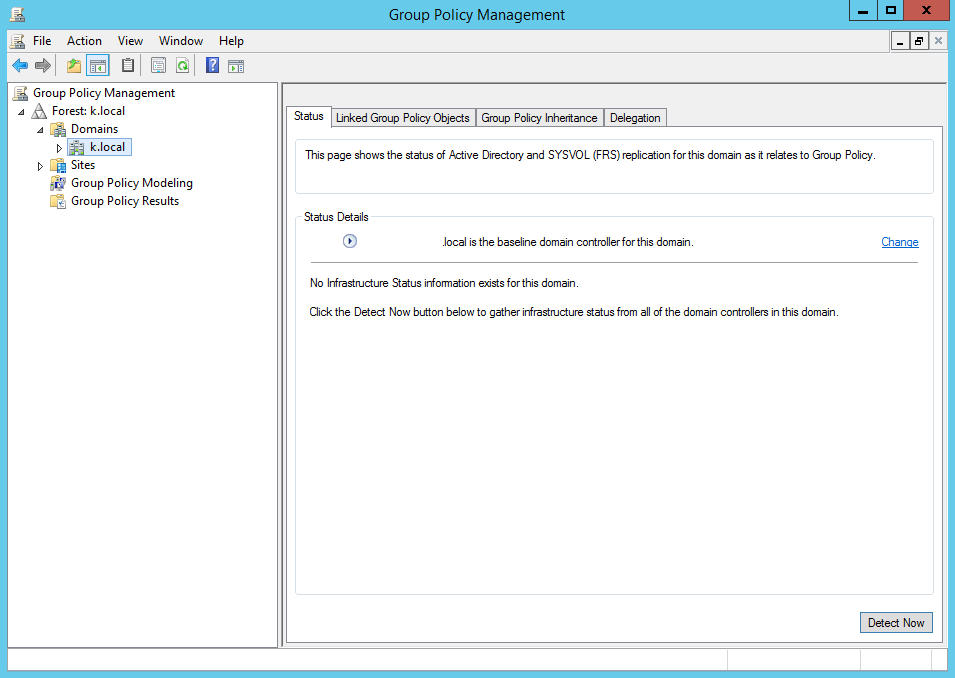

חלון הGPO נראה כך:

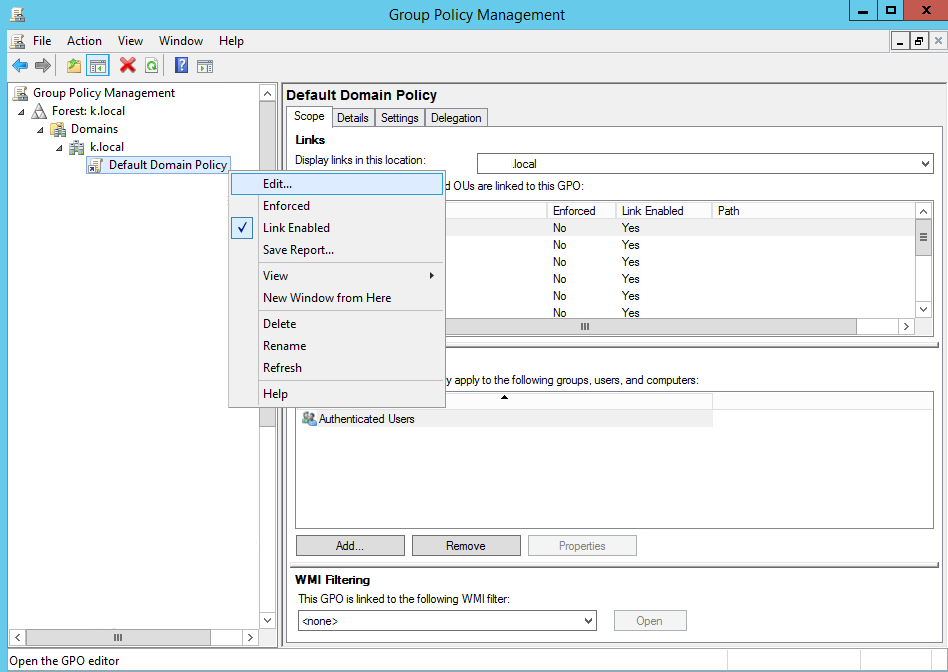

פתחו את שם השרת (קליק על החץ משמאל לשם השרת), ובצעו קליק ימני על Default Domain Policy ואז על Edit:

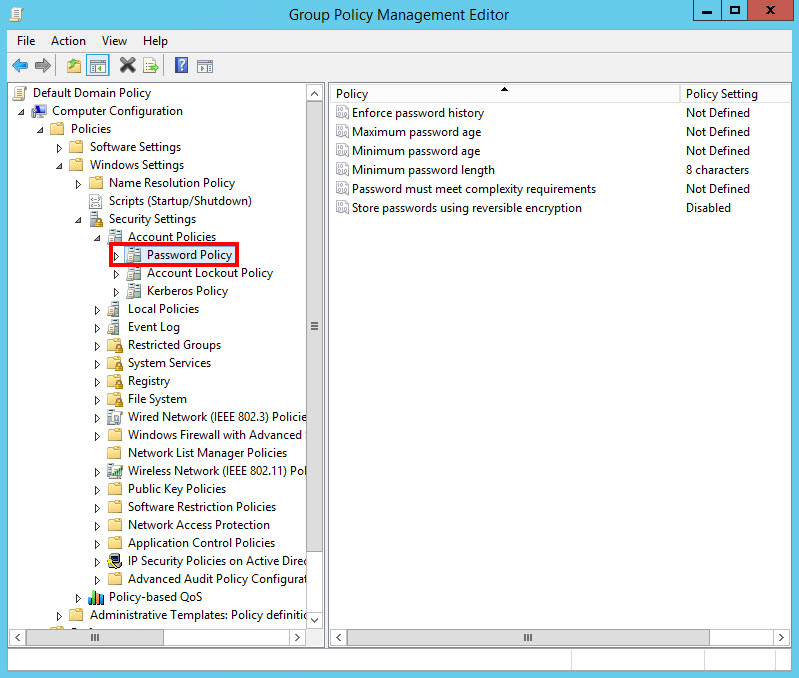

בחלון שנפתח נווטו אל:

Computer Configuration – > Windows Settings -> Security Settings -> Account Policies -> Password Policy

כפי שניתן לראות ניתן לשנות כאן:

לאכוף את היסטוריית הסיסמאות

הגדרת אבטחה זו קובעת את מספר הסיסמאות החדשות שמשתמש יוכל ליצור, לפני שיוכל לחזור עליהן שוב. הערך חייב להיות בין 0 ל -24 סיסמאות.

מדיניות זו מאפשרת לאנשי IT לשפר את האבטחה על ידי הבטחת סיסמאות ישנות, על ידי מניעה מהמשתמשים לחזור עליהן שוב ושוב ברציפות.

הגדרת גיל סיסמה מירבי

הגדרת אבטחה זו קובעת את פרק הזמן (בימים) שניתן להשתמש בסיסמה לפני שהמערכת מחייבת את המשתמש לשנות אותה. אפשר להגדיר סיסמאות שיפוג תוקפן לאחר מספר ימים, בין 1 ל 999, או להגדיר שסיסמאות לעולם לא יפוגו- על ידי הגדרת מספר הימים ל 0.

אם גיל הסיסמה המרבי הוא בין 1 ל 999 ימים, גיל הסיסמה המינימלי חייב להיות פחות מגיל הסיסמה המרבי. אם גיל הסיסמה המרבי מוגדר כ-0, גיל הסיסמה המינימלי יכול להיות כל ערך בין 0 ל- 998 ימים.

גיל סיסמה מינימלי

הגדרת אבטחה זו קובעת את פרק הזמן (בימים) שיש להשתמש בסיסמה לפני שהמשתמש יכול לשנות אותה. אפשר להגדיר ערך בין 1 ל- 998 ימים, או להגדיר שינויים שיבוצעו מיד על ידי הגדרת מספר הימים ל-0.

גיל הסיסמא המינימלי חייב להיות פחות מגיל הסיסמה המרבי, אלא אם כן גיל הסיסמה המקסימלי מוגדר כ-0, מה שיוביל לכך שסיסמאות לעולם לא יפוגו.

כדאי לקבוע את גיל הסיסמה המינימלי כך שיהיה יותר מ-0 על מנת לאכוף את היסטוריית הסיסמאות. ללא גיל סיסמה מינימלי, משתמשים יכולים לעבור על סיסמאות שוב ושוב.

אורך סיסמה מינימלי

הגדרת אבטחה זו קובעת את מספר התווים הנמוך ביותר שסיסמת משתמש חייבת להכיל. הערך הוא בין 1 ל 14 תווים. תוכל גם לקבוע כי אין צורך בסיסמה על ידי הגדרת מספר התווים ל 0.

מורכבות סיסמה

אם מדיניות זו מופעלת, סיסמאות חייבות לעמוד בדרישות המינימום הבאות:

- אין להכניס שם פרטי או חלקים משמו המלא של המשתמש בסיסמה.

- על הסיסמה להיות בעלת 8 תווים לפחות.

- הסיסמה חייבת להכיל אותיות גדולות באנגלית (A עד Z)

- חייבת להכיל אותיות קטנות באנגלית (a עד z)

- חייבת להכיל ספרות (0 עד 9) לפחות.

- חייבת להכיל תווים מיוחדים (לדוגמה: ,!, $, #,%@).

אחסון סיסמאות באמצעות הצפנה הפוכה

מדיניות זו מספקת תמיכה ביישומים המשתמשים בפרוטוקולים הדורשים הכרת סיסמת המשתמש לצרכי אימות.

מדיניות זו נדרשת בעת שימוש באימות Challenge-Handhake Authentication Protocol (CHAP) באמצעות גישה מרחוק או שירותי אימות אינטרנט (IAS). זה נדרש גם בעת אימות Digest בשירותי מידע באינטרנט (IIS).

ברירת מחדל: מושבתת.

בהמשך נרחיב גם על מדיניות נעילת חשבונות משתמשים